Linux 内核九年潜伏漏洞,732 字节脚本可提权至 root

Linux 内核近日爆出高危漏洞 Copy Fail (CVE-2026-31431),该漏洞允许攻击者利用一个仅 732 字节的 Python 脚本,绕过复杂的利用条件,直接提权至最高 root 权限。此漏洞源于 AF_ALG 加密接口、splice() 系统调用以及 2017 年引入的一项代码优化之间的缺陷,攻击者可借此写入恶意数据到内核页缓存,进而篡改关键系统文件,例如 /usr/bin/su。

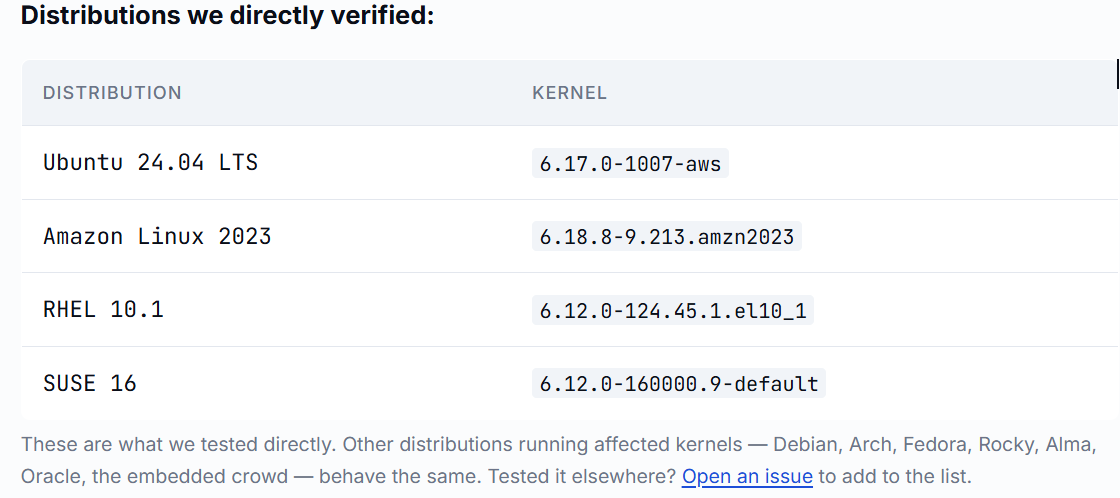

与以往的提权漏洞相比,Copy Fail 的利用方式极为简单直接,成功率极高,且影响范围广泛,几乎涵盖了 2017 年至补丁发布前构建的所有 Linux 内核版本。尤其值得关注的是,由于 Linux 页缓存会在容器间共享,该漏洞可用于实现容器逃逸,对云原生环境和多租户架构构成严重威胁。研究人员已在 Ubuntu、Amazon Linux、RHEL 及 SUSE 等主流发行版的 Linux 6.12、6.17 和 6.18 版本上成功复现了提权过程。

该漏洞的发现过程结合了人类的洞察力与 AI 工具的辅助。研究员 Taeyang Lee 在使用 AI 辅助审计工具 Xint Code 扫描 crypto/子系统时,仅耗时约一小时便定位到了此高危漏洞。目前,针对此漏洞的修复补丁(提交号 a664bf3d603d)已发布,主要通过回退 2017 年的优化代码来解决。如果暂时无法更新系统,管理员可以通过禁用 algif_aead 内核模块或配置 seccomp 策略来阻止 AF_ALG 套接字创建,以此作为缓解措施。

考虑到该漏洞的利用门槛极低且影响范围广泛,特别是其对容器环境的安全隐患,建议所有运行受影响 Linux 内核版本的用户,特别是云服务提供商、企业以及使用容器化部署的用户,应尽快评估并应用相关补丁,或采取临时缓解措施,以确保系统安全。